クラウドが主流になって、もはやどの企業でもAWSを使っているのでは。

個人でもAWSアカウントを作って、資格勉強に勤しんでいるかと思うけど、

普通に企業でAWSを使っていると、必ずぶち当たってくるのがマルチアカウント管理。

1つのアカウントにEC2やら何やらを集約させて、みんなでリソースを共有する、というスタイルはすでに昔の話。

かといって各自でバラバラにアカウントを作ると、

セキュリティルールや管理ポリシーが統一されないし、

IAMユーザーも複数アカウントに発行させたりして、かなり煩雑になる。

それらの複数のAWSアカウントを一つにまとめてくれる機能が「Organizations」。

そのOrganizationsと複数のサービスを使って良い感じに統制してくれる機能が「Control Tower」という機能がAWSには用意されてる。

これらを仕事で使う機会が出てきそうな気がするので、今回を機に個人アカウントで実践してみた。

必要なもの

以下を事前に準備する。

- 同一ドメインのメールアドレス2つ

- AWSの新規アカウント

親となる管理アカウントは普段使っているアカウントではなく、新規で作った方がいい。

- ログアーカイブ

- 監査

そのためにメールアドレスが2ついる、というわけ。

持ってないならGmailのエイリアス機能でいいんじゃないかな。

Control Towerで自動的にマルチアカウントの環境構築

ではControl Towerを有効化する。

管理アカウントでAWS管理コンソールに入って、Control Towerを開く。

そこで、「ランディングゾーンの設定」をクリックする。

ホームリージョンを決める。

日本ならとりあえず「アジアパシフィック(東京)」でいいんじゃないかと。

これは後から変更できないので注意。

次にリージョン拒否設定。

利用するAWSリージョンを後で決めることになるんだけど、

その際に管理対象外としているリージョンを使用させないようにするかどうかの設定。

ここはお好みで。(デフォルトでは無効)

ガバナンスのための追加リージョン。

管理対象とするリージョンを選択する。

ここでは全部のリージョンを選んだけど、後から追加したり削除もできるので

ホームリージョン(東京)以外で使う予定のリージョンがあれば追加する。

※リージョンを増やせば増やすほど初期設定の料金が上がるので注意

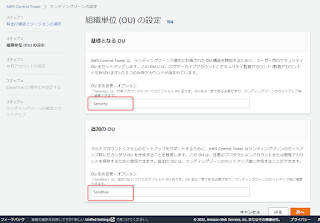

次にOUの設定。

OUってのはActive DirectoryのOUと思ってもらったらOK。

もっと噛み砕くとフォルダみたいなもん。

「基礎となるOU」にログアーカイブと監査アカウントの共有アカウントが作られる。

デフォルトは「Security」。

次に、

普段利用するAWSアカウントを格納するためのOUが「追加のOU」。

デフォルトは「Sandbox」。

このSandboxに業務利用するAWSアカウントをどんどん格納していく感じ。

共有アカウントの設定。

ログアーカイブアカウントの作成を行う。

アカウントのルートユーザーとなるメールアドレスを入力。

アカウント名もデフォルトから変更したければお好みで。

監査アカウントも同様に、ログアーカイブとは別のメールアドレスを入力。

CloudTrail(コンソール上の操作ログ)を有効にするかどうか。

デフォルトは有効なのでそのまま。

その各種ログはログアーカイブアカウントのS3バケットに格納される。

それぞれのログの保持期間を決める。

デフォルトは通常ログ:1年、アクセスログ:10年。

ついでに暗号化するかどうか。

こちらはデフォルトがオフ。

サマリー画面にて確認。

※作成時点では全リージョンを追加したけど、結局全て解除しましたw

最下部で確認項目にチェックを入れて、「ランディングゾーンの設定」をクリック。

あとは自動でアカウントを作ったり設定してくれるのでしばらく待つ。

だいたい30分から60分くらいで完了する。

終わったらこんな感じに変わる。

OUや共有アカウントもそれぞれ作られている。

もちろんOrganizationsの画面で見ても自動的に設定されている。

ガードレールの設定もControl Towerから行う。

あらかたのルールはControl Towerから設定できるけど、

SCPの細かな設定はOrganizationsの機能なので、Organizationsの画面から行う必要がある。

あと、アカウントの移動やOUの追加削除をOrganizationsの画面で行うと、

Control Towerからは「ドリフト」という状態になってしまうので注意。

その場合は、OUを再登録すればいいのだけれども。

OUやアカウント関連の操作はControl Towerから行い、

SCPの設定はOrganizationsといい感じに使い分けると良さそう。

というわけで、Control Towerを使えば自動的にマルチアカウント管理の環境を作ってくれる。

既にOrganizationsだけでマルチアカウント管理している人にとっては、Control Towerが合う・合わない、という判断が入ると思うんだけど、

これから新規でマルチアカウント環境を作る人にとってはControl Towerを使った方が圧倒的に楽。

ただし、Control Towerを使うと若干の料金が発生する。

Control Towerというより、裏で動いているConfigとかの料金かな。

俺が実際に試してみた環境だと$4くらい費用が発生していた。

既存のアカウントを組織に招待して取り込んでみたので、その辺の記事もまた今度。

0 件のコメント:

コメントを投稿